Próximamente se harán para GNU/Linux y Windows aunque el concepto es el mismo solo que cambiaremos algo y meteremos unas capturas de pantalla adaptadas a esos SO.

Información original de ; Este post

Como hacer nuestra wifi un poquito mas segura:

No hay nada seguro al 100% en esta vida, pero con estos simples pasos vamos a intentar hacer una red wifi un poco más segura, se dan una serie de consejos, de aspecto general, ya que dependiendo del modelo y fabricante del router, para llevar a cabo estos pasos habrá que hacerlos de forma distinta, o puede que no tengas disponible alguna de las opciones, consulta el manual que pone a disposición el fabricante y sigue los pasos precisos para realizar cada una de estas indicaciones.

Lo primero de todo, todos estos cambios en la configuración se deben llevar a cabo estando conectado por cable al router o punto de acceso inalámbrico, de poco sirve poner unas medidas de seguridad de la leche si alguien nos snifa la contraseña del router mientras cambiamos la configuración.

Los pasos no llevan ningún orden cronológico, puedes elegir que hacer o que no hacer, y todos los pasos y opciones son independientes.

Lo primero que habría que hacer es cambiar la contraseña que viene por defecto en nuestro router o punto de acceso inalámbrico, abrir el navegador, colocad en la barra de direcciones la IP del router o PA, la cual se conoce como puerta de enlace (en la segunda captura sería la que está identificada como «Router»), una vez cargada la página de configuración del equipo inalámbrico se mete el nombre de usuario y contraseña, que vendrá en vuestro manual, accedéis a la sección correspondiente y allí procedéis a cambiarla, no creo que haga falta que os diga que no tiene que ser sencilla, incluir números y letras, mayúsculas y minúsculas a ser posible. Cambiar esta contraseña habitualmente, esto dependerá de vuestro grado de paranoia, pero tened en cuenta que esto es distinto a un router normal, cualquiera que este dentro del radio de alcance de la wifi puede intentar entrar.

Filtrar el acceso por MAC. ¿Y ésto qué es?

Pues bien, todas las tarjetas de red tienen un identificador «único» y no «modificable» ¿porqué lo pongo entre comillas? porque es posible cambiarlo y suplantar una de estas identidades, aunque no es cosa sencilla ni es el objetivo de este manual, este identificador se denomina MAC, y podéis configurar vuestro equipo inalámbrico para que solo permita la conexión a los dispositivos con el numero MAC que vosotros hayáis especificado.

Para saber el número MAC de tu tarjeta de red, dependiendo de tu sistema operativo deberás hacer lo siguiente:

Windows 98 Inicio – Ejecutar – command – winipcfg (pendiente de confirmar modificador /all)

Windows XP/2000: Inicio – Ejecutar – CMD – IPCONFIG /all

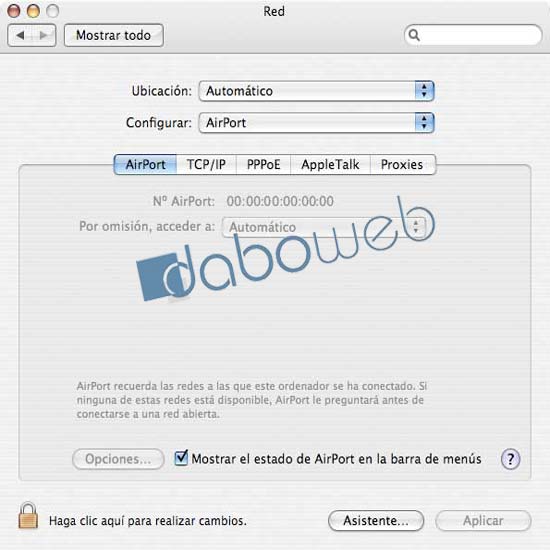

MacOSX: Ir a Preferencias del sistema – Red

aquí podéis ver la pantalla en mac, la secuencia de 0’s seria la MAC, en este caso he eliminado la mía.

Una vez que sabéis la identificación MAC (6 cifras de 2 dígitos cada una en formato Hexadecimal) deberéis introducirla en el lugar correspondiente de la configuración de vuestro router para que solo permita la conexión desde esa tarjeta específica, si tienes más equipos deberás repetir esto en cada uno de ellos para así poder tener acceso desde esos equipos y solo desde ellos.

Cifrado WEP o WPA

Al utilizar una conexión a Internet por wifi, toda la información que mandamos o recibimos es emitida por el aire, y esta puede ser captada por alguien indeseable, puede conseguir contraseñas, números de cuentas bancarios, prácticamente todo lo que circule por nuestra red, para evitar eso tenemos la opción de activar el cifrado por WEP o por WPA, el cifrado WEP tiene algunos errores que lo hacen vulnerable, aunque hay que estar «escuchando» las comunicaciones durante mucho tiempo para conseguir la clave, así que si tenéis la opción utilizad WPA, cuanto más larga sea la clave más seguros estaréis, alternad letras con números, mayúsculas y minúsculas, todo lo complicado que os sea posible, esto es necesario introducirlo una única vez, así que no importa si es muy complicada, apuntadla en un papel, la metéis en el router y luego en los equipos que se conectaran a través de él y después lo rompéis, si en algún momento se os olvidara y necesitaríais volverla a meter sería más sencillo cambiar de nuevo la contraseña en toda la configuración y así renováis la seguridad, al igual que con la contraseña de configuración del router es conveniente cambiarla de forma periódica, aunque cuanto más complicada sea más podréis espaciar en el tiempo estos cambios.

Desactiva el broadcasting SSID

Esto significa que nuestra wifi no se «publicitará» por lo tanto «aparecerá» como invisible, lo pongo entre comillas porque obviamente no puede aparecer si es invisible. Esto nos puede proteger de indeseables, ya que si no saben que hay una red inalámbrica no pueden intentar acceder, ésto tiene un problema, si estamos en una zona con muchas redes inalámbricas se pueden producir colisiones porque más de una red utilice el mismo canal, así que aquí a gusto del consumidor, si desactiváis el broadcasting SSID entonces tendréis que meter en todos los equipos el nombre que le deis a la red la primera vez que los configuréis, ya que no podrá consultarlo automáticamente en el equipo de acceso inalámbrico.

Desactivar DHCP

Puede que esto no lo podáis hacer, dependerá de vuestro proveedor de Internet. El DHCP lo que hace es que da una IP dentro del rango de nuestra red interna a todo dispositivo que intente conectarse. Ésto ya facilita de algún modo a la gente que intente conectarse a ella, ya que le estamos aportando datos para poder realizar la conexión, así que es conveniente deshabilitarlo y asignar una IP manualmente a cada equipo que vaya a conectarse, solo es necesario hacerlo una vez, por regla general si tenéis ADSL y estáis en monopuesto no podréis hacerlo, si estáis en multipuesto si deberíais poder. Para ampliarlo al resto de tipos de conexión, si la IP de vuestra tarjeta de red es distinta en su primer fragmento a vuestra IP pública entonces podréis desactivar el DCHP.

Para comprobarlo: http://www.whatsmyip.org/

Aquí tenéis una muestra de como se configura en MAC:

Configurar IPv4 es donde elegiremos si queremos meter la IP a mano o si queremos que se nos otorgue automáticamente, en ese caso elegiremos DHCP, sino dejar como se ve en la imagen y se meten los datos convenientes, la IP del router puede ser un poco distinta en cada configuración, en todo caso la IP que elijamos deberán coincidir los 3 primeros dígitos con la IP del router, el último será el que debe cambiar.

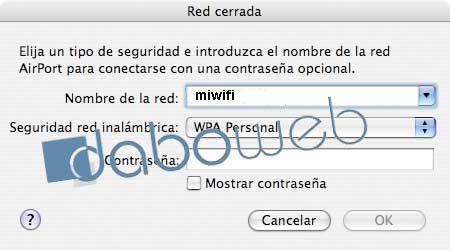

Una vez realizados todos los cambios, cuando vayamos a conectar nos saldrá una ventana como esta:

En nombre de la red debemos meter el SSID, aquel que ocultamos antes, claro está que podemos cambiar el que viene por defecto en la configuración del router para así poner más trabas a los listillos. En «Seguridad red inalámbrica» escogeremos el tipo de cifrado que activamos anteriormente, y en Contraseña, la que elegimos, como puede que sea algo complicada podemos marcar el campo «Mostrar contraseña» para así no equivocarnos y saber realmente lo que estamos metiendo.

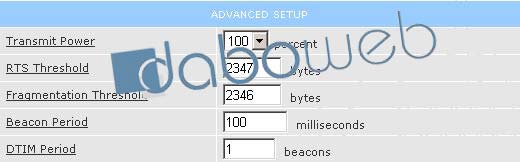

Por último, y creo que no me olvido de nada, algunos routers y puntos de acceso permiten cambiar o modificar la potencia de la señal con la que emiten, así como algunas tarjetas de red, esto viene al caso porque si tenéis ambos equipos en la misma habitación es totalmente innecesario emitir al 100% de potencia, a la vez que si lo hacéis así estáis permitiendo que la señal se retransmita fuera de vuestro ámbito de uso y donde podrá ser captada por cualquier otra persona que no nos interese. Probad disminuyendo la potencia de ambos dispositivos mientras no veáis merma en la calidad de la conexión, así evitaréis que la señal se retransmita más de lo necesario, y de paso ahorráis energía.

Como por ejemplo en mi caso: (campo Transmit Power)

Con estas indicaciones ya habremos dado un gran paso para que nadie nos robe la conexión ni pueda ver lo que hacemos mientras navegamos.

Kids

Ardo en deseos de ver la de Windows, gracies.

Liamngls

Yo creo que ya lo había visto … muy bueno , sin duda alguna :)

vigodit

tengo tres palabras Auditor Security collection

ladyblues

;-) ése Fedelf fochillo. Gracias, a mi estas premisas me sirvieron para motivarme y ponerme a asegurar la wi-fi, que estaba en plan pasota ;-)

Saludinos!

Mabel

Pingback:

meneame.netdabo

un saludo desde aquí para la gente de Faq-mac que entran desde este post de la portada.

De todos modos aclarar que la autoría como digo al principio del artículo es de Fedelf aunque hemos colaborado más gente, por mi parte intentaré hacer algo para GNU/Linux y tenemos pendiente sacarlo para Windows.

Hola Vigodit -:) tiempo hacía que no te leía, no lo conozco pero te aseguro que hay mucho mito en torno a que está «tirado» romper una wi-fi, solo decirte que por ejemplo yo hago mis pruebas en Debian con kismet, Airsnort (para mi el mejor a la hora de auditar o romper WEP/WPA) entre otros y si tienes las cosas como las hay que tener no resulta sencillo conseguir paquetes «buenos», el proceso si hablamos de WPA y con una clave potente…se puede hacer eterno.

Saludos !

ladyblues

Sin ir más lejos:

Aquí

Saludinos!

Mabel

dabo

El tema al que me refiero yo va un poco más allá, no he visto el vídeo y tampoco lo he probado en Mac OS X pero lo que hace Kismet en Debian o en una distro de GNU/Linux (en OS X se llama Kismac) por ejemplo es localizarte la red, darte el SSID, Mac Adress IP etc pero Airsnort (que no se si está portado para OS X) es lo que se encarga de «romper» la clave separando los paquetes interesantes que va esnifando de la red y recomponiéndolos hasta dar con ella. Pero repito, una clave WPA con longitud suficiente y los caracteres adecuados…puede tardar en dar con ella días con lo que a no ser que vayan «a por ti», nadie se tomará tanta molestía, con WEP es algo más sencillo pero es lo que solemos decir, la seguridad «absoluta» no existe pero con estas medidas estaréis más seguros.

Saludos !

ladyblues

Jejeje como aprovechamos para comparar… que hay software y utilidades mejores para estas movidas no lo dudo, pero precisamente siendo una utilidad mucho más básica consigue romper contraseñas wep, lo que hace que debamos insistir mucho más en velar por la seguridad de nuestra wi-fi, ya que, al final vamos dejándolo, vamos dejándolo y luego nos quejamos, ya sabes, pequeño.

Un beso!

Mabel

Pingback:

www.iGalloBlog.com » Archivo del weblog » Como hacer una red Wi-Fi mas segura en Mac OS X , por Dabovigodit

si yo he probado ese pack de seguridad muy bueno tiene varias herramientas para hacer travezuras en un wi-fi lo mejor de todo es que te permite checar la calidad de seguridad de tu config pero si es muy bueno lastima que lo MAC sea tan caro si no con gusto me compro una mi ibook jeje pero por el momento la Vaio me tiene feliz gracias por este tipo de post me interesa mucho la seguridad informatica

Pingback:

TalSoft TS » Blog Archive » Manual para asegurar tu red Wi-fi (Windows)